目次

はじめに

こんにちは、ディーネットの山田です。

このところ、Windows Server関連のお仕事をさせていただいておりましたので、Linuxが恋しく感じるこのころです。

さて、今回はWindows ServerのEC2インスタンスでいろいろ検証を行っており、NLA(ネットワークレベル認証)が原因でRDP(リモートデスクトップ)できなくなりただの箱と化しかけたので、その対処方法をご紹介したいと思います。

NLA(ネットワークレベル認証)とは何ぞや?

ネットワーク レベル認証は、セッションの作成前にユーザーが RD セッション ホスト サーバーに対して認証されることを要求することにより、RD セッション ホスト サーバーのセキュリティを強化するために使用できる認証方法です。

ネットワーク レベル認証では、リモート デスクトップ接続を確立してログオン画面が表示される前にユーザー認証が完了します。これは、悪意のあるユーザーや悪意のあるソフトウェアからリモート コンピューターを保護するのに役立つ、より安全な認証方法です。

と、マイクロソフト社のページから引用させていただきましたが、Credential Security Support Provider (CredSSP) プロトコルと呼ばれる認証要求を処理する認証プロバイダーを使った認証方式のようです。

どういったことが起きたのか?

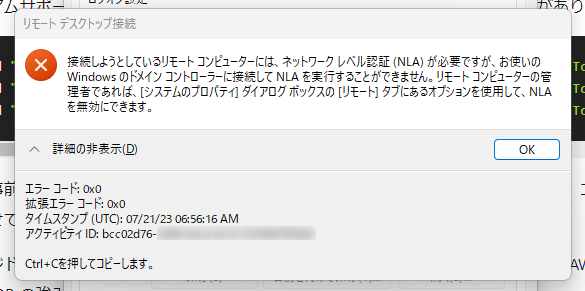

Windows ServerのEC2インスタンスにRDP接続したところ、以下のような画面が出てログイン認証すら受け付けてくれなくなった。

なぜ起きたのか?

ドメインに参加している、Windows Serverのホスト名変更を手探りで色々と検証していたところ、出くわしました。

解消方法

AWSのナレッジを調べていたところ、EC2では、2通りの解消方法があるようでした。

- AWS Systems Managerの AWSSupport-TroubleshootRDP オートメーションドキュメントを実行

- レジストリを書き換える

今回は、以下の前提条件がそろっていたので、1番のAWSSupport-TroubleshootRDP オートメーションドキュメントを実行してみました。

前提条件

- Windows ServerインスタンスにAWS Systems Manager SSM エージェントがインストールされている

- インスタンスのIAMロールに「AmazonSSMManagedInstanceCore」が割り当てされている

操作方法

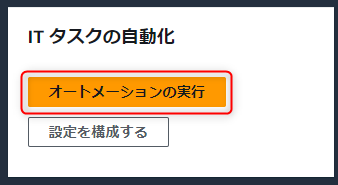

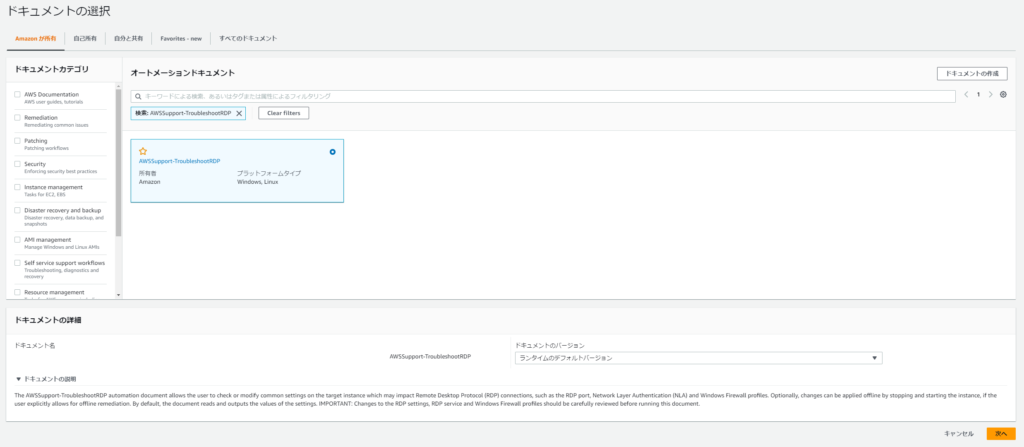

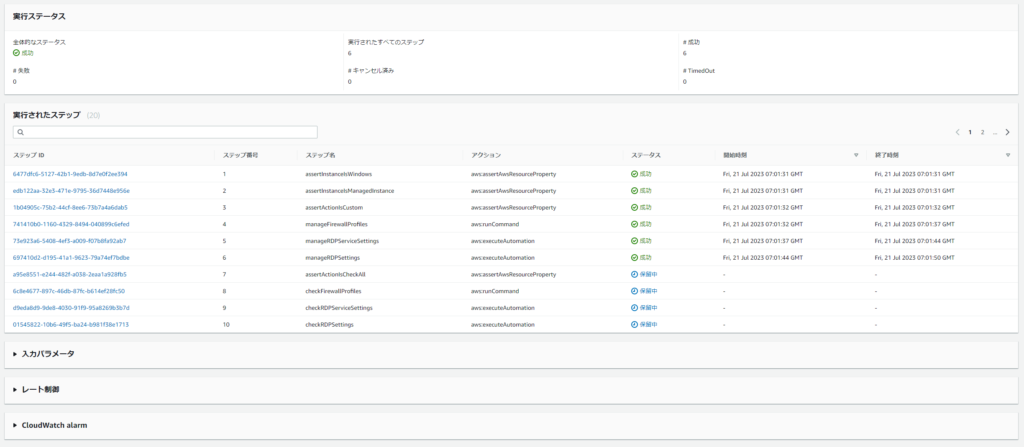

AWS Systems Managerで、オートメーションを選択

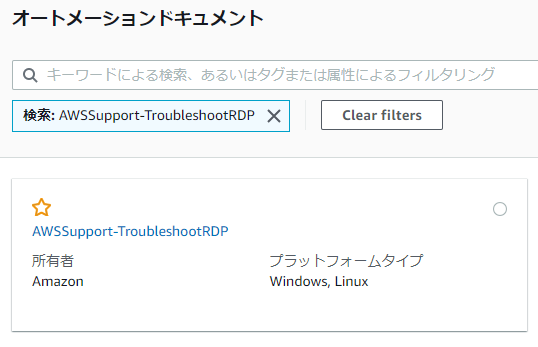

オートメーションドキュメントから「AWSSupport-TroublshootRDP」を選択

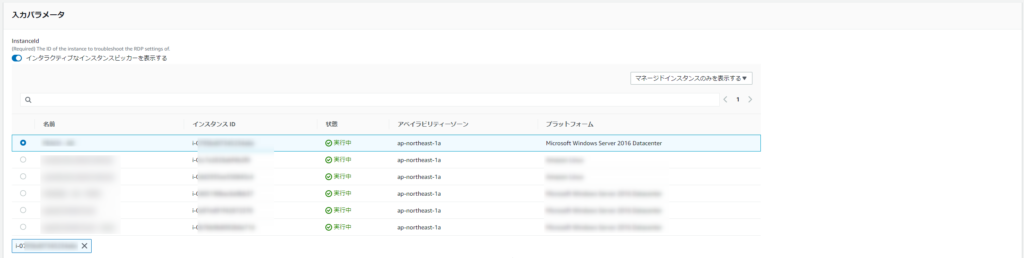

対象のインスタンスを選択

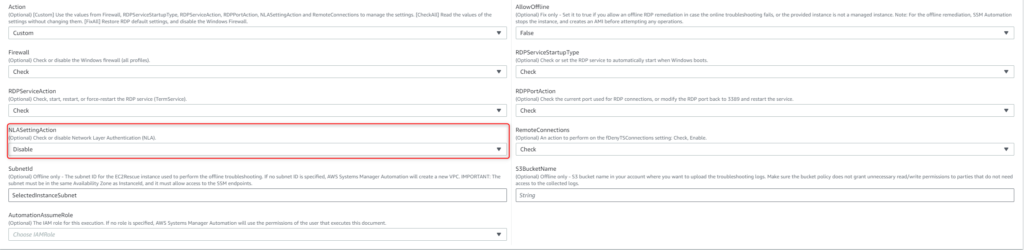

オートメーションドキュメントの選択中にある「NLASettingAction」を「Disable」に変更

オートメーションドキュメントを実行

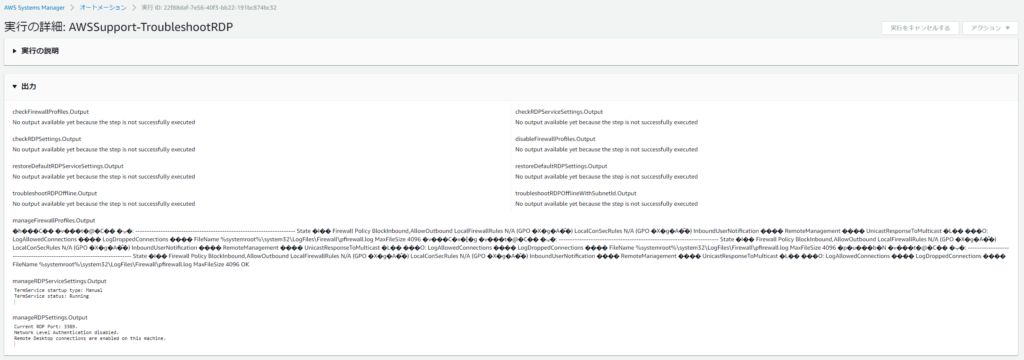

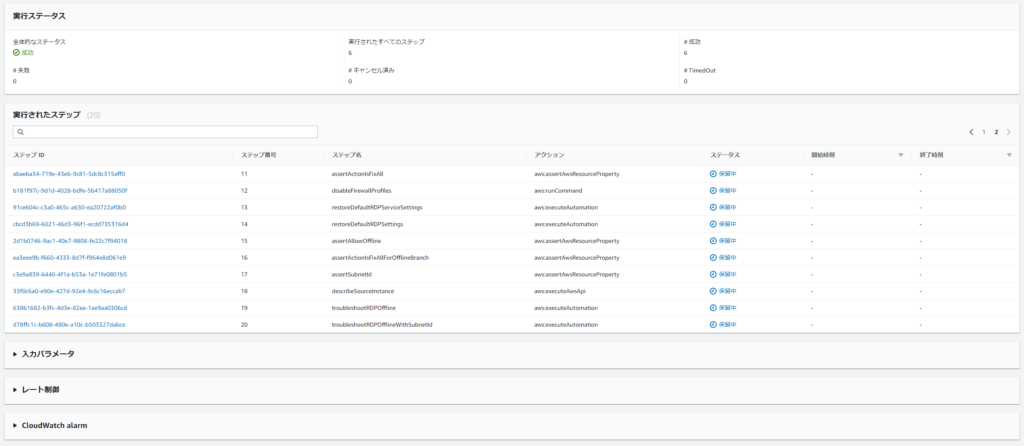

実行結果の出力を確認して以下が出力されていることを確認

Network Level Authenticaion disabled実行ステータスが「成功」になっていることを確認

接続確認

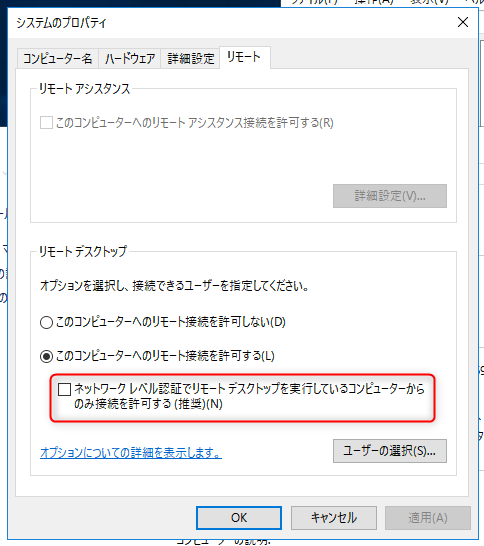

実際にRDP接続を行い、「システムのプロパティ」にあるリモートデスクトップの設定で、NLA(ネットワークレベル認証)が無効化されていることを確認しました。

参考

RDP を使用して EC2 Windows インスタンスに接続する際の認証エラーをトラブルシューティングするにはどうすればよいですか?

プロフィール

テクニカルサポートは卒業して、フロントサイドでお客様環境の構築をさせていただいております。

たまに、テクニカルサポートでご対応させていただくことがあるかもしれませんが、その際はよろしくお願いいたします。

インフラ系のエンジニアですが、時々休日プログラマー(Python、PHP)をやっております。