目次

[アドカレ2024]Cloud One File Storage Security(C1FSS)でマルウェアを検出し自動隔離する

絶賛開催中の「DENET ADVENT CALENDAR 2024」で、12/11(水)と12/19(木)担当の運用サービス課 栩野です。

前回までのブログでは、C1FSSのセットアップと自動通知の設定方法について解説してるので、ぜひこちらもご覧ください。

- Cloud One File Storage Security(C1FSS)でS3バケットにアップロードされたマルウェアを検出する

- Cloud One File Storage Security(C1FSS)でマルウェア検出を自動通知する

運用の自動化が求められる昨今、マルウェア隔離も自動化して誰にも邪魔されないクリスマス...過ごしたいですよね...!?

今回は「マルウェア自動隔離」の設定方法をご紹介します!

実際に設定してみる

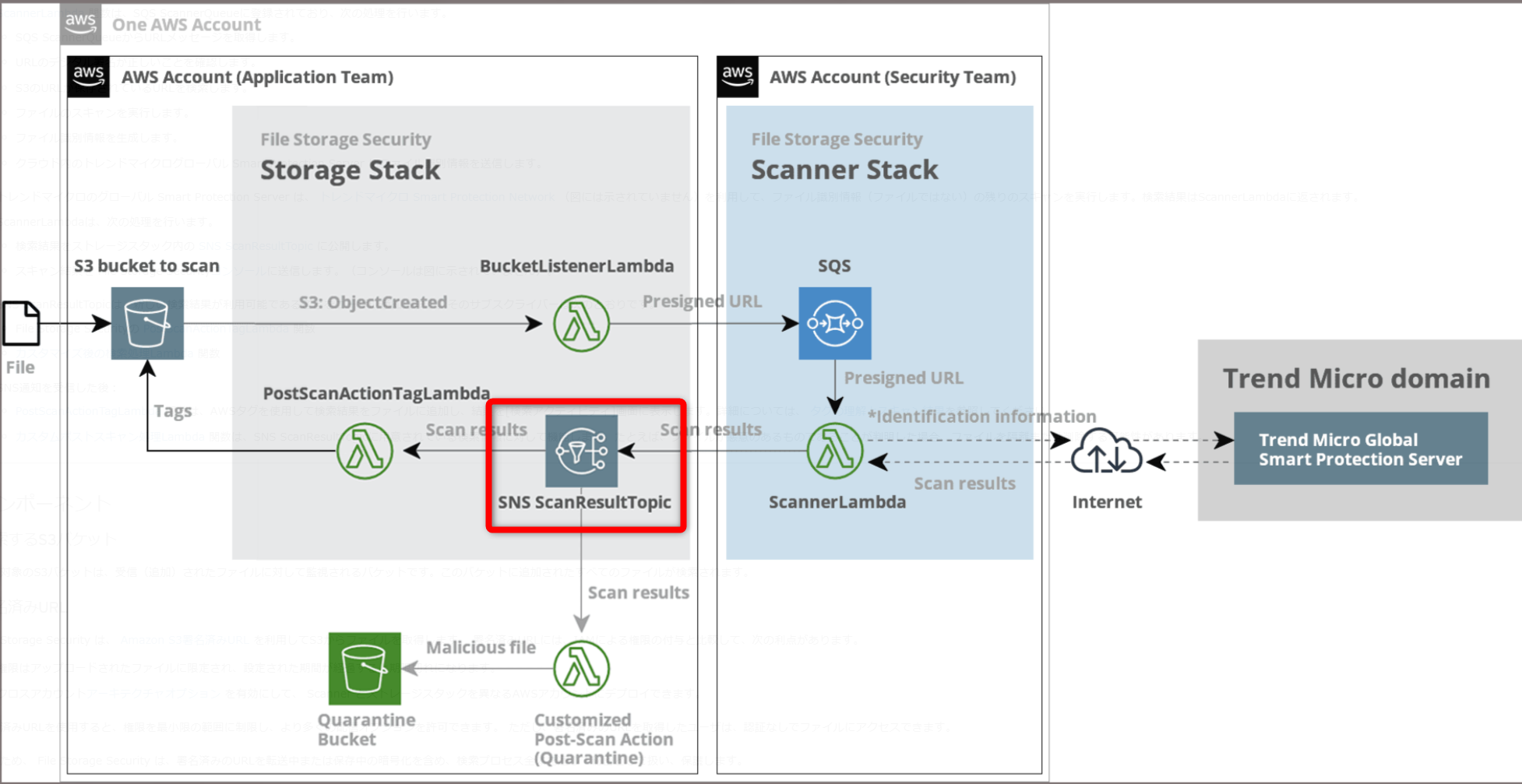

C1FSSの導入時にCloudFormationで、下記のような構成が作成されています。

参考: AWSのアーキテクチャとフロー

上記図内で赤枠箇所の「SNS ScanResultTopic」のターゲットにLambda関数を設定することで、オブジェクトのスキャン後に様々なアクションを組み込むことが可能となります。

今回も自動通知同様に、このSNSトピックのターゲットにLambda関数を設定して、自動隔離のアクションを組み込む形になります。

設定手順

1. マルウェア隔離用のS3バケット作成

検出されたマルウェアを隔離するためのS3バケットを作成します。

バケット名は任意ですが、例えば「対象S3バケット名-malicious-isolation」のように、どのバケットの隔離先か分かりやすい名前を推奨します。

作成時のその他の設定はデフォルトのままで問題ありません。

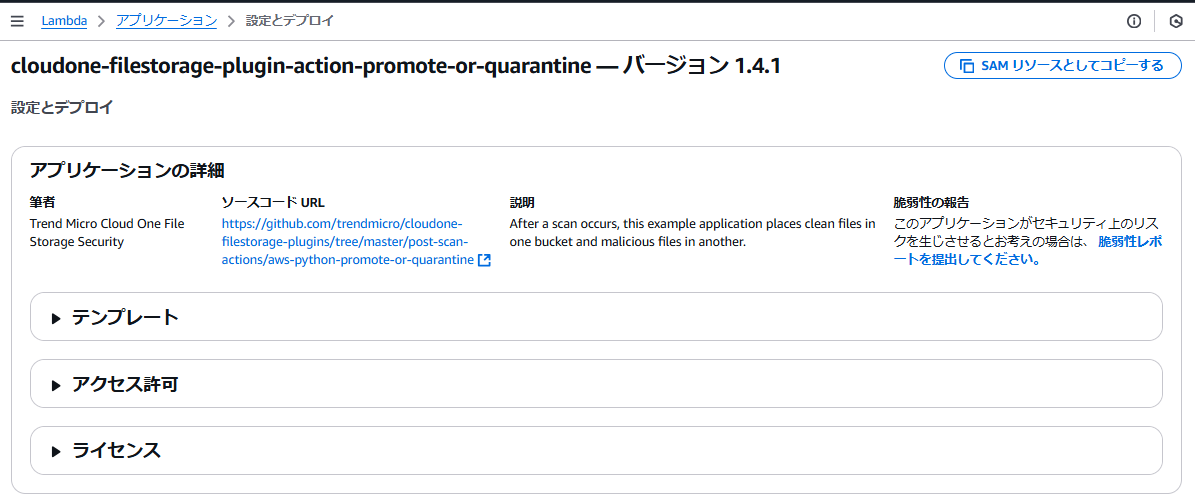

2. 隔離処理用のSAMテンプレートのデプロイ

AWSアカウントのログインした状態で以下のURLを開くと、トレンドマイクロ社が提供する自動隔離用のSAMテンプレートのデプロイ画面が表示されます。

https://ap-northeast-1.console.aws.amazon.com/lambda/home?region=ap-northeast-1#/create/app?applicationId=arn:aws:serverlessrepo:us-east-1:415485722356:applications/cloudone-filestorage-plugin-action-promote-or-quarantine

※東京リージョン以外を使用する場合、リージョンを適切に選択してください。

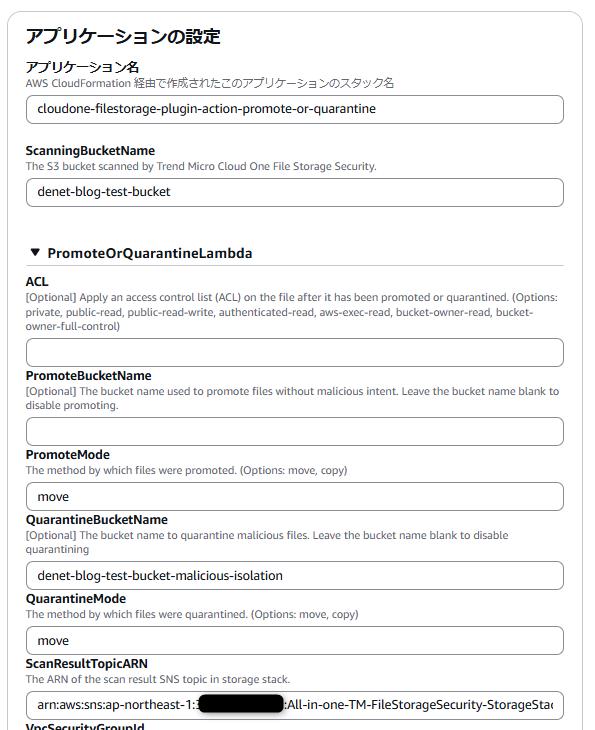

テンプレートデプロイ時に、いくつか入力が必要なパラメータがあるので、以下を参考に入力してください。

| パラメータ名 | 説明 |

|---|---|

| ScanningBucketName | スキャン対象のS3バケット名 (例: denet-blog-test-bucket) |

| QuarantineBucketName | 手順1で作成した隔離用S3バケット名(例: denet-blog-test-bucket-malicious-isolation) |

| ScanResultTopicARN | CloudFormationスタック(All-in-one-TM-FileStorageSecurity)の[出力]からARNを確認して記載 |

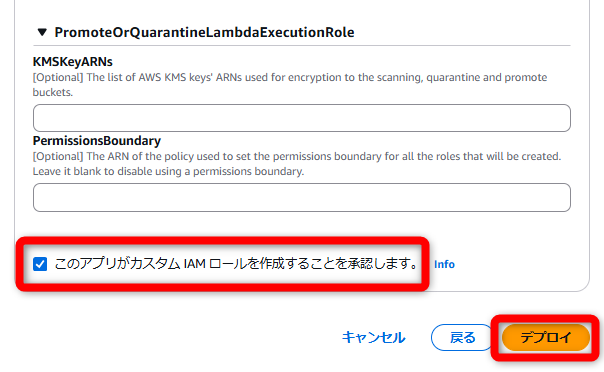

最後に、「このアプリがカスタム IAM ロールを作成することを承認します」にチェックを入れた後、右下の「デプロイ」ボタンをクリックします。

動作確認

では実際にEICARファイルをアップロードし、自動で隔離されることを動作確認していきます。

EICARファイルは以下のサイトよりダウンロードが可能です。

各製品共通テストウイルス

※ダウンロード時は作業PCにインストールされているウイルス対策ソフトを一時的にオフにする必要があります。

実際にEICARファイルを対象のS3バケットにアップロードしてみると...

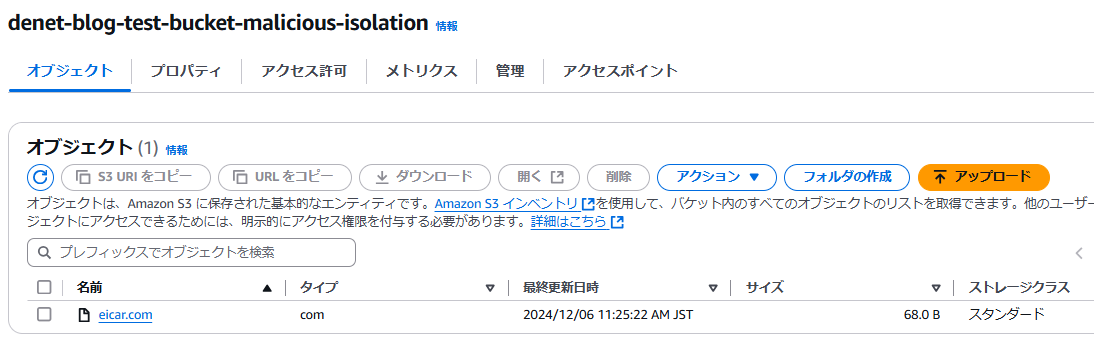

元のS3バケットからEICARファイルが無くなり、、、

※スキャン後に隔離されるため、実際は隔離されるまで数秒ほどバケット上にEICARファイルが表示されます。

隔離先のS3バケットにEICARファイルが自動的に隔離されました!

これにて、マルウェアの自動隔離設定は完了です!

さいごに

今回は、C1FSSでマルウェア検出時に自動隔離を行う方法をご紹介しました。

これで検出時の隔離対応が自動化され、手動隔離などの運用負荷が軽減されるようになります。

これにて私担当分のアドカレは終了になります。

以上、最後までありがとうございました。

セキュアで良いクリスマスを!

運用サービス課 課長

運用・監視の設計から導入まで、運用サービスを担当してます。

運用監視やセキュリティ関連の話題に興味があるので、そのあたりのブログを多めで投稿していきたいと思ってます。